Image 08 (5)

1

pclosc ;

return (0) ; ł.

P\iamc£ (Unt\1

Przyjmijmy it prtxe*> w\ kona? muifpujący ciąg operacji. tuot/ąc m in «M) proce* potomny B dpl-cp*nf*** . txt‘\Q_RDONLYk ; dp2*opan ('bfeb. t*t“ .O^WftONLYf ; writaidp2, buf, 300}; /‘z*pis 300 ba]tów t buf*/ clcs*(dp3j; dp4 “ dup (dpi) ; if {forfcfl;}

c^h {0} ; /• twort»n*e procesu B */

• la* 1

dp5 111 op«tn(“aaa txt", 0__RDOHLY> ;

ra»d |Jp5, buf i, 50); r»ad (dpi, buf2 * 20> ; *xit |0> ;

ł

Dla dpi*4. dp2=»> dpJ-l, dp5*ó nasd.ivuj rysunek przedstawiający labbce des krypto rów pioccsan A r B. systemowa tablicę plików ora/ tablice 1'węzJó* w pamięci operacyjnej Zwróć uwagę na liczniki bnjicu Jo odez> lu/zapisu ora* referencje do tablicy systemowej i tablicy i* węzłów

Pytanie 9 (Um\)

j_ąc/c nienazwane umoihwTające komunik olanie się dwóch procesów tworzone ;»( przy pomocy funkcji bibliotecznej pipę. Szkic progjfaniu w\ wojującego funkcjęp>yę niu/e mieć posiać

1mdin() {

^ im fd(.2); pipe(fd);

Uzi tpdnij lift pj ot ta tak, ab> tworzy! proces potomny. a następnie skonfiguruj tai. ląc/e mariażu arie. ibt proco połoniny mógł przesiać nim do prochu macierzystego naslępyjąc^ teksi -Syn do ojca. wszystko w porządku

fi

» —for Cu -ł\ta*z

P

i

t

' u VV\^o

zoa/ce \ó

•■V r

OUC'

ru *

i

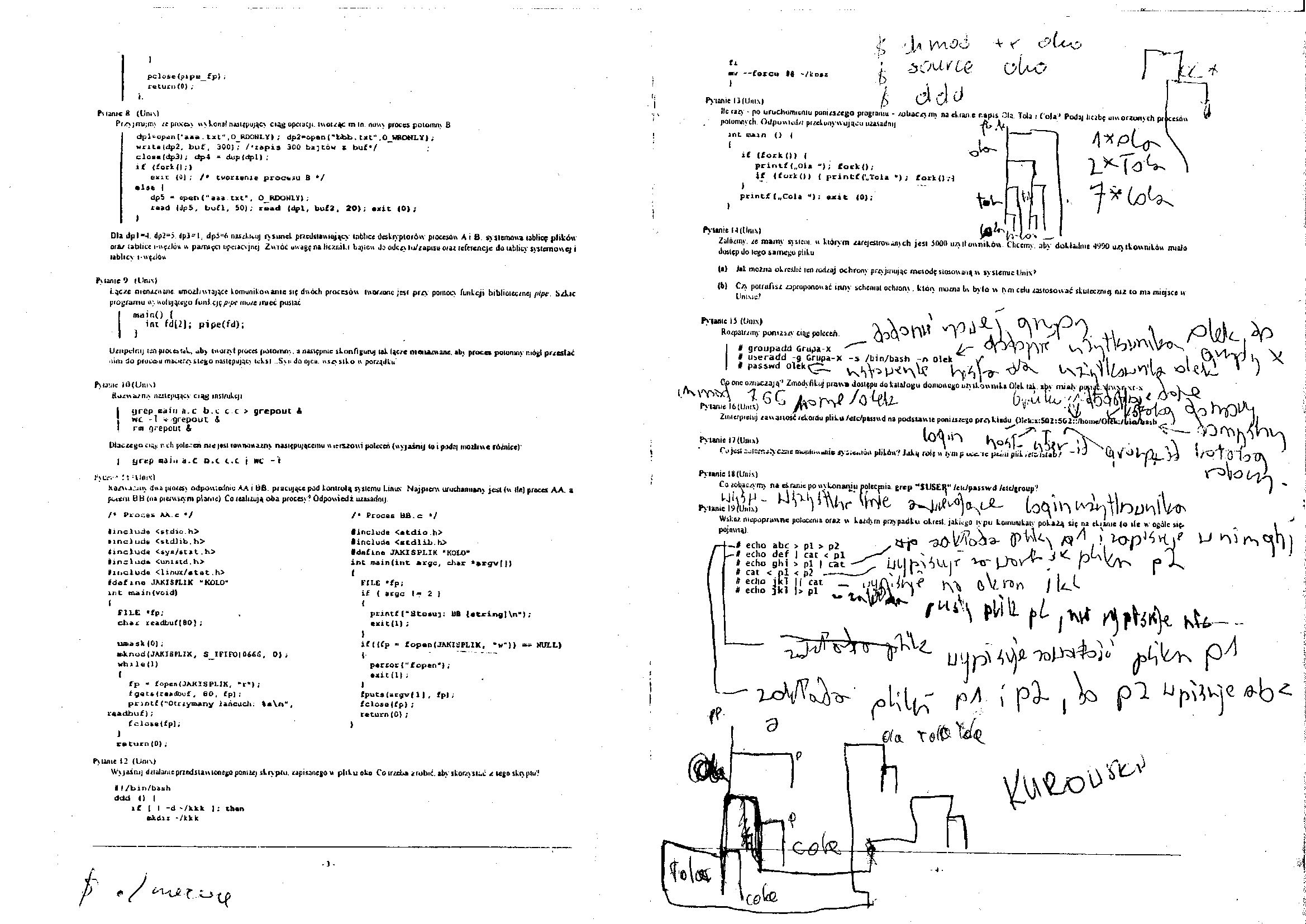

Hc tary - po uruchomieniu poniższego programu - zobaczy nw na d.ran e napis. Ola ToU i fola* Podaj hubę «mvora»«v<h pr cesów

nrSf nnv#ii*/U A.ln. i ..4 . k . _ —a ... ” T

jłOionmych. Otlpowudzi przekuny w uj ącu uzasadnij ant eusan (3 (

i

if Uork(l) (

printf („Ola ; fockO;

il {tork O ) { printf (‘„Toia •) ; forkO ;3 ) ’ printf („Cola *<); «*it (0);

)

Ą-KPl^

P>'Unie N(Um\|

/alózmy. ze mamy sysicm u którym zarejestrowanych jest iltótł uzy iłowńihćm Chcemy. aS7 dokładnie 4900 uz>eUunikóu miało dostęp do lego samego pliku

(a) fal wio/ria określić icn rodzaj ochrony przyjmując metodę stosowaną.u sysLemie Uni\>

(b| C/y potrafisz zaprujionować tiuiy schemat ochrony , który można bv bsio w hm edu zastosować skutecznie raz co ma miejsce n

Mnlviet ^

lIltlMC?

P>'|aóte 15 (Oin:\)

Rozpatrzmy pornzszy ciąg poleceń.

a

iin/bash -a Olek \f kJ . Jl l V J ^

F\ł3!ilC ttt(Uius)

Rozna/my neciepiąący ciąg iJtsirukcjt

| yrep o<iii] a.C b.c c c > grepout A

! we -1 *--grepout A

i roi grepcui Ir

piacre^o cią* r.ch poleceń niejtsi rownowAzny nasiępującemu w itrstoui poleceń (wyjaśnij (o i podaj moilme równice)'

1 yrep fl-JJn O.C C,C i MC - t

h\L;s * : i :U«ts1

X.a/wjcm> dwa p<o«s> odpowiednio Aa i BB pracujące pod kontrolą systemu Lima Najpierw uruchamiany jest (w ita) proces AA a puent b B (na pierwszym piwne) Co realizują oba procesy? Odpowiedź uzasadnij

/♦ Ptoi^s AA c */ /• Procea BB. a •/

lincluda <atdio.h>

> mci utiit <sLdJ ib . b> lincluda <*yay#tat.b> lin cl ud* <vmi*td.h> lit»clude <limrx/*tat. h> tfdafme JAKISfLIK “KOLO" int main(void)

(

FI IX •fp;

char *e*dbuf(80} ;

tu&ask (0) i

aeknod (JAKIŚ FLIX, S_mF0l Dód$, 0) i

wb x 1 e (I)

l

fp * f open (JAKIŚ PUK, +r*) } t g«t*(r«*dfc>\jf t 60, fpl ;

pruntf (MOt4rzyizi»ny iancucii: %*Vn“ , i'«Adbuf J ;

€ clofcetfp];

J

return (D) ;

iinclude <etdio.h>

• include <etdlib.h>

tfdafino JAKISPLIK "KOLO“

int iuin(int arge^ char *»rgv[f}

t

klLt *fp;

if ( arge l^» 2 }

<

ptźntf (“Stoaui: 13B Ł«txringt \n“) ; cxit{i); ł

if((fp - fopen (JAKISPLIK, **«'’!> KULL)

ł

parcot (■'£;

♦ait U| ;

J

fputa(iiegv(l| , fpl ; fciosa(fp); return(0);

Pyume i2 {Uni\>

Wyjaśnij dziiilaruepnedsUutoee^opojiizej skry pru. zapi«anc|ó u pliku oko Co trzeba zrobić aby skorzystać / lego sktyptu?

I f /bin/baah ddd i) |

if I I -d ^/kkk |; th«n #ikdxr “/kkk

>.

M groupadd Grupa X ^

# useradd -g Grupa-K /bin/bash -a Olek / t i ■ v yfl |

# passwd Olek^. <yK °

Co one ozniiciają'1 Zmodyhkuj praw* dostępu do kii&fagu domowego ui\ tkowmU Olek tak

2

Zmierpidu) zawauosć rekordu pliku/elc/pisswd na podstawie poniższego przyUadu pkk;x:5fl2:5G2::;ho»>^0?lkyŁia4ałb ^ .) \ ^ JJ

p>fn«.7<umx> , ,, ^ A ^

t. u jcs« ^icmaĄczsie DkHdw^«>ru» a>s;«*aun jdików? Juką roię w rym p uc«. ic p^ir pirk /er&ialab/ ~f w

l.^YT^Ą Jl£C.

Pyunie l6(Dntx)

^ Ló pY? J0 '^A2-

Pytanie ii(Uni\)

Co zobaczi rm na

)lek tak. ibv miah pi

(?‘pultu;rA

\t-\

'tąfo

y^W Ui)

I-o zowczy m> na ekranie po wy konam u polecpiia. grep ^JUStl^" /eidpasswd fcldgroup? ^

pylili' we toc\\^i^MlnwW

Wsko/. niupoprimne polecenia oraz każdym przy padLu okrest. jakiego ivpu Loinurukah pokażą się m ekijunc (o t(e w ogóle się*. \

t7.cn.. .* . p., oi . ** -X>V^ (P^N PA,' »opW W ^ qV, |

# cat < pl < p?

# echo

tH echo

UllB^air \J^y^ j ^ P

: 01 < p<r ---^ ^ . i 1 ^ j l Ij 1

ii] li ii' - ■('46Vill<' ^ fcV"" I

^ '**\ »*■ 11* ĄMp.

€(<t te

-uJ^ jj(jp\ Z,^OoP^4oj^ p

3 -

Wyszukiwarka

Podobne podstrony:

Image 08 fettjCipęft lOPftb£<aO i4 fo£UE^~W>wy-

Image 08 Z&I L Ofslda- ^ tr • ł ■ RRo -R,.- <£r c/ O, OZ 5" ^ k_ tc

image php ilfl=BC00211&s=0 7 i i i i 1i * * % *ii * iił i « i i i *. i it *i * < iił

68514 Image 80 go kosztu w górę (w dół). Przyjmijmy, że w = 10, r = 20, a wydatek (koszt) całkowity

19039 Image 08 (7) wo - przestrzennym. W loku procesu badawczego historyk /mierzą z jedne j strony d

22355 Untitled Scanned 08 bi/u <M. ~y)sOeh/ui Uc^A* l K& it t i/łjO- >

22355 Untitled Scanned 08 bi/u <M. ~y)sOeh/ui Uc^A* l K& it t i/łjO- >

Image 08 KATALOG CZĘŚCI ZAMIENNYCHDO INSTRUKCJI SERWISOWEJ STEREOFONICZNEGO WZMACNIACZA HI-FI TYPU

image php ilfl=BC00211&s=0 7 i i i i 1i * * % *ii * iił i « i i i *. i it *i * < iił

Untitled Scanned 08 bi/u <M. ~y)sOeh/ui Uc^A* l K& it t i/łjO- > ^• K

Image (95) 1 /A MiCHAF-L COX Jakiekolwiek wyjaśnienie przyjmiemy, trzeba pamiętać, że położenie Rosj

więcej podobnych podstron